|

ΓΓΓΓΡΎ»ί’Σ“ΣΘΚΒγΉ”…ΧΈώ÷–ΒΡ ΐΉ÷œ÷ΫπΒΡΑ≤»ΪΈ Χβ «÷Τ‘ΦΒγΉ”…ΧΈώΫΓΩΒΖΔ’ΙΒΡΤΩΨ±ΓΘ±ΨΈΡΖ÷ΈωΝΥ ΐΉ÷œ÷ΫπΒΡΑ≤»Ϊ–‘Έ ΧβΓΔ»γΚΈΖάΖΕΖΗΉοΖ÷Ή”άϊ”Ο ΐΉ÷œ÷ΫπΒΡΑ≤»Ϊ–‘Έ ΧβΫχ––Άχ¬γΖΗΉο“‘ΦΑ«ΩΜ·Ρ≥–©Α≤»ΪΈ ΧβΒΡ“Μ–©Ε‘≤ΏΓΘ

ΓΓΓΓΙΊΦϋ¥ ΘΚ ΐΉ÷œ÷Ϋπ Α≤»Ϊ–‘ ΖΗΉο Ε‘≤Ώ

ΓΓΓΓ

ΓΓΓΓœ÷¥ζ…ΧΈώΝλ”ρ’ΐ‘ΎΫχ––Ή≈Ψό¥σΒΡ±δΗοΘ§Τδ÷–ΒΡΒγΉ”…ΧΈώ’ΐ‘Ύ≥…ΈΣ»ΥΟ«ΙΊΉΔΚΆ―–ΨΩΒΡΫΙΒψΓΘΒγΉ”…ΧΈώΨΆ «άϊ”ΟΦΤΥψΜζΆχ¬γΫχ––≤ζΤΖΓΔΖΰΈώΚΆ–≈œΔΒΡ¬ρ¬τΓΘΒγΉ”…ΧΈώάκ≤ΜΩΣΉ ΫπΒΡΝςΕ·ΓΘ»γΙϊΈ“Ο« «Ά®Ιΐœ÷¥ζΆχ¬γΜώ»Γ…ΧΈώ–≈œΔΘ§ΕχΫΜ“Ή ±»¥ Ι”Ο¥ΪΆ≥ΒΡ“χ––“ΒΈώœΒΆ≥Θ§Φ¥÷ßΗΕ ÷ΕΈ≤ΜΡή‘ΎΆχ…œΫχ––Θ§ΜρΆχ…œ÷ßΗΕ≤ΜΑ≤»ΪΘ§’βΫΪΜα Ι÷ßΗΕ≥…ΈΣΒγΉ”…ΧΈώΖΔ’ΙΒΡΤΩΨ±ΓΘΆχ…œ“χ––ΦΑΒγΉ”÷ßΗΕœΒΆ≥ΒΡΫ®ΝΔ”κΆξ…Τ «ΒγΉ”…ΧΈώΫΓΩΒΖΔ’ΙΒΡ÷Ί“ΣΧθΦΰ÷°“ΜΓΘ

ΓΓΓΓ

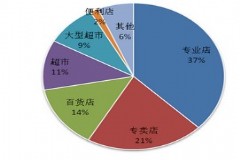

ΓΓΓΓΒγΉ”…ΧΈώ÷–ΒΡΒγΉ”÷ßΗΕΖΫ Ϋ

ΓΓΓΓ

ΓΓΓΓΒγΉ”÷ßΗΕœύΕ‘”Ύ¥ΪΆ≥÷ßΗΕά¥ΥΒΘ§ΨΏ”–ΗϋΦ”ΖΫ±ψΓΔΩλΫίΓΔΗΏ–ßΓΔΨ≠ΦΟΒ»ΖΫΟφΒΡ”≈ ΤΓΘ’βάοΥυΥΒΒΡΓΑΨ≠ΦΟΓ± «÷Η‘ΎΫχ––ΒγΉ”÷ßΗΕ ±ΒΡΖ―”ΟΒΆΝ°Θ§άΐ»γΘ§ΫΎ Γ ±ΦδΓΔΦθ…Ό÷Ϋ’≈÷ßΤ±ΒΡ¥ΠάμΖ―”ΟΓΘ»ΜΕχΒγΉ”÷ßΗΕ“≤Ά§ ±¥χά¥ΝΥ–¬ΒΡΖγœ’Θ§ΧΊ±π «Α≤»ΪΈ ΧβΘ§“Μ÷±άß»≈ΒγΉ”÷ßΗΕΖΔ’ΙΓΘ

ΓΓΓΓΒγΉ”÷ßΗΕΒΡΑ≤»ΪΈ ΧβΑϋά®ΘΚΆξ’ϊΒΊ»œ÷ΛΩΆΜßΘ§–≈œΔΆξ’ϊΒΊ¥Ϊ δΘ§ΈόΨήΗΕΒΡ÷ßΗΕΘ§”––ßΒΡ≤ι’ Μζ÷ΤΘ§“ΰΥΫ»®ΒΡ±ΘΜΛΘ§Ω…ΩΩΒΡ–≈œΔΖΰΈώΒ»ΓΘΥδ»Μ’β–©Α≤»ΪΈ Χβ‘Ύ¥ΪΆ≥÷ßΗΕ÷–“≤¥φ‘ΎΘ§ΒΪ «“ρΈΣΒγΉ”–≈œΔ“Ή”Ύ±δΗϋΘ§Εχ«“ΫΜ“ΉΕ‘œσ“≤≤ΜΡ±ΟφΘ§Υυ“‘ΒγΉ”÷ßΗΕ Ι’β–©Α≤»ΪΈ ΧβΗϋΦ”ΆΜ≥ωΓΘ

ΓΓΓΓΒγΉ”…ΧΈώ÷–Βδ–ΆΒΡ÷ßΗΕ ÷ΕΈ”–ΒγΉ”–≈”ΟΩ®ΓΔΒγΉ”÷ßΤ±ΚΆΒγΉ”œ÷ΫπΘ®Φ¥ ΐΉ÷œ÷ΫπΘ©ΓΘ«ΑΝΫ÷÷÷ßΗΕ ÷ΕΈ‘Ύœ÷ΫώΫΉΕΈΕΦΩ…“‘±»ΫœΑ≤»ΪΒΊΫχ––ΫΜ“ΉΘ§ ΐΉ÷œ÷ΫπΒΡΑ≤»Ϊ–‘ΚΆΩ…ΩΩ–‘÷ς“Σ «“άΩΩΟή¬κΦΦ θά¥ Βœ÷ΒΡ,άΐ»γΖ÷Ην―Γ‘ώΦΦ θΓΔΝψ÷Σ Ε÷ΛΟςΓΔ»œ÷ΛΓΔΟΛ ΐΉ÷«©ΟϊΒ»Θ®ΦϊΚσΟφœξœΗ–π ωΘ©ΓΘΒΪ ««ΑΝΫ÷÷÷ßΗΕ ÷ΕΈΕΦ”–“ΜΗωΚή¥σΒΡ»±ΒψΘ§ΨΆ «ΡήΗχΜαΦΤΦλ≤ιΝτœ¬ΉΌΦΘΘ§Φ¥»ΥΟ«‘ΎΫΜ“ΉΚσ≤ΜΡή“ΰ¬ςΫΪ«°ΗΕΗχΥ≠ΝΥΘ§ΒΪ «»ΥΟ«ΆυΆυ≤Μ‘Η“βΫΪΉ‘ΦΚΒΡ≤Τ’ΰ ¬Έώ¥Π”Ύ±π»ΥΒΡΦύΕΫ÷°œ¬Θ§œΘΆϊ”–Ή‘ΦΚΒΡ“ΰΥΫ»®Θ§Φ¥‘Ύ÷ßΗΕΆξ≥…ΥΪΖΫΖ÷ ÷“‘ΚσΘ§Ϋ” ήΒΡ“ΜΖΫΈόΖ®Μώ»Γ÷ßΗΕΒΡ“ΜΖΫΒΡ»ΈΚΈ…μΖί–≈œΔΘ®≥Τ÷°ΈΣΡδΟϊ–‘Θ©Θ§Μρ «Ϋ” ή“ΜΖΫΈόΖ®ΉΖΉΌ÷ßΗΕΒΡ“ΜΖΫΘ®≥Τ÷°ΈΣ≤ΜΩ…ΉΖΉΌ–‘Θ©Θ§ΧΊ±π «‘ΎΤσ“ΒΕ‘œϊΖ―’ΏΚΆΤσ“ΒΕ‘Τσ“ΒΒΡΒγΉ”…ΧΈώ÷–ΓΘ ΐΉ÷œ÷ΫπΡή¬ζΉψ»ΥΟ«ΒΡ’β“Μ“Σ«σΓΘ ΐΉ÷œ÷Ϋπ «“Μ÷÷“‘ ΐΉ÷–Έ Ϋ¥φ‘ΎΕχΆ®ΙΐΦΤΥψΜζΆχ¬γΝςΆ®ΒΡΜ豓ΓΘ ΐΉ÷œ÷Ϋπ÷–ΒΡΓΑ“Μ’≈≥°Τ±Γ± ΒΦ …œ «“ΜΗωΦ”ΟήΒΡ–ρΝ– ΐΓΘ ΐΉ÷œ÷ΫπΒΡΜυ±ΨΝςΆ®ΡΘ Ϋ»γΆΦ1Υυ ΨΓΘ”ΟΜߥ”“χ––Χα»ΓΒγΉ”œ÷ΫπΘΜ”ΟΜßœρ…ΧΦ“÷ßΗΕΒγΉ”œ÷ΫπΘΜ…ΧΦ“ΫΪΫΜ“ΉΥυΒΟΒΡΒγΉ”œ÷Ϋπ¥φ»κ“χ––ΓΘ

ΓΓΓΓ

ΓΓΓΓ ΐΉ÷œ÷ΫπœΒΆ≥ΒΡΑ≤»Ϊ–‘“Σ«σ

ΓΓΓΓ

ΓΓΓΓ ΐΉ÷œ÷ΫπΩ…“‘±Μ…ηΦΤΒΟΨΏ”–ΡδΟϊ–‘Θ§“≤Ω…“‘±Μ…ηΦΤΒΟΨΏ”–≤ΜΩ…ΉΖΉΌ–‘ΓΘΥϋΩ…“‘±Θ÷ΛΜυ”ΎΆχ¬γΒΡ…Χ“Β“ΰΥΫ»®ΚΆΡδΟϊ»®Θ§ΧΊ±π «±ΘΜΛœϊΖ―’ΏΒΡ“ΰΥΫ»®ΓΘ

ΓΓΓΓ ΐΉ÷œ÷Ϋπ≥ΐΝΥ”Π¬ζΉψΡδΟϊ–‘Μρ≤ΜΩ…ΗζΉΌ–‘ΒΡΑ≤»Ϊ–‘“Σ«σΆβΘ§ΜΙ”–ΤδΥϊΒΡΑ≤»Ϊ–‘“Σ«σΓΘ ΐΉ÷œ÷ΫπΒΡ≤ΜΩ…±Μ÷ΊΗ¥ Ι”ΟΘΚ ΐΉ÷œ÷Ϋπ±Μ…ηΦΤ≥…“Μ¥Έ–‘ΒΡΘ§Ά§“Μ± ΐΉ÷œ÷Ϋπ‘Ύ”ΟΆξΚσΘ§≤ΜΡή‘Ό Ι”ΟΒΎΕΰ¥ΈΘ§»γΙϊ Ι”ΟΒΎΕΰ¥ΈΘ§‘ρ’βΗω ΐΉ÷œ÷ΫπΜα±ΜΦλ―ι≥ω «ΓΑΦΌ≥°Γ±Θ§Εχ«“ Ι”Ο’ΏΒΡ…μΖίΫΪΜα±Μ±©¬ΕΓΘ

ΓΓΓΓ ΐΉ÷œ÷ΫπΒΡΕάΝΔ–‘ΘΚ ΐΉ÷œ÷ΫπΒΡΙΛΉςΜΖΨ≥ «“ΜΗωΩΣΖ≈ΒΡœΒΆ≥ΤΫΧ®Θ®“ρΧΊΆχΘ©Θ§‘ΎΆχ¬γΒΡ»ΈΚΈΒΊΖΫΓΔ»Έ“ΜΧ®ΦΤΥψΜζ÷– ΐΉ÷œ÷ΫπΕΦ”ΠΗΟ «Ω…”ΟΒΡΕχ«“Α≤»ΪΒΡΓΘ

ΓΓΓΓ ΐΉ÷œ÷ΫπΒΡΩ…¥ΪΒί–‘ΘΚ ΐΉ÷œ÷Ϋπ“ΣΡήΙΜΖ«≥Θ»ί“ΉΒΊ¥”“ΜΗω»Υ¥ΪΒίΗχΝμ“ΜΗω»ΥΘ®άΐ»γΩ…“‘±ΜάΓ‘υΘ©Θ§≤Δ«“’β÷÷¥ΪΒίΒΡ–≈œΔ≤ΜΡή±ΜΗζΉΌΓΘ

ΓΓΓΓ ΐΉ÷œ÷ΫπΒΡΑ≤»Ϊ¥φ¥ΔΘΚ ΐΉ÷œ÷ΫπΡήΙΜΑ≤»ΪΒΊ¥φ¥Δ‘ΎΩΆΜßΒΡΦΤΥψΜζΜρSmartΩ®÷–Θ§Εχ«“Ω…“‘‘ΎΆχ…œΖΫ±ψΒΊ¥ΪΒίΓΘ

ΓΓΓΓΒΪ «”––ßΒΡ ΐΉ÷œ÷ΫπœΒΆ≥ΒΡΑ≤»Ϊ–‘“Σ«σΘ§Ά§ ±ΗχΖΗΉοΖ÷Ή”ΧαΙ©ΝΥ±ψάϊΘ§”»Τδ «ΡδΟϊ–‘ΚΆ≤ΜΩ…ΉΖΉΌ–‘’βΝΫ÷÷–‘÷ ‘ΎΆ§“Μ± ΐΉ÷œ÷ΫπΆ§ ±ΨΏ”–Θ§‘ρΜαΗχΒγΉ”…ΧΈώ¥χά¥ΦΪ¥σΒΡΆΰ–≤ΓΘ

ΓΓΓΓάΐ»γΘΚ“ρΈΣ ΐΉ÷œ÷Ϋπ»ί“Ή±ΜΗ¥÷ΤΘ§“‘÷¬”ΎΗ¥÷ΤΒΡ ΐΉ÷œ÷ΫπΩ…“‘≤ΜΝτ»ΈΚΈΚέΦΘΘ§”ΟΜß…θ÷ΝΜΙΩ…“‘Ή‘ΦΚΗ¥÷ΤΜρΈ±‘λΖ«Ζ®ΒΡ ΐΉ÷œ÷Ϋπ“‘ΤέΤ≠…ΧΦ“ΚΆ“χ––ΘΜ”ΟΜß”Ο”Ύ÷ßΗΕΒΡ ΐΉ÷œ÷ΫπΕν≥§≥ωΥυΧα»ΓΒΡΩνΕνΘ§Φ¥ΆΗ÷ßΘΜ”ΟΜßΦΌΟΑΥϊ»ΥΘ§‘ΎΈ¥Ψ≠Υϊ»ΥΆ§“βΒΡΧθΦΰœ¬Θ§÷ß»ΓΥϊ»Υ ΐΉ÷œ÷Ϋπ÷–ΒΡΩνœνΘΜ”ΟΜßΫΪΡ≥“ΜΖ«Ζ®Ήι÷·ΒΡΖ«Ζ®Ο≥“ΉΉ ΫπΆ®Ιΐ ΐΉ÷œ÷ΫπΒΡΖΫ ΫΉΣ“ΤΒΫΉ‘ΦΚΒΡ’ΥΜßΘ§Φ¥œ¥«°ΘΜ”ΟΜßάϊ”Ο ΐΉ÷œ÷ΫπΒΡΡδΟϊ–‘Ϋχ––Ζ«Ζ®ΙΚ¬ρΘ§»γΙΚ¬ρΕΨΤΖΒ»ΘΜ”ΟΜßάϊ”Ο ΐΉ÷œ÷ΫπΒΡΩ…¥ΪΒί–‘Εχ≤Μ±ΜΗζΉΌΒΡΧΊΒψ––ΜΏ ήΜΏΘΜΖΗΉοΖ÷Ή”άϊ”ΟΡ≥Ζ«Ζ® ÷ΕΈΘ§»γΑσΦήΒ»Θ§Τ» Ι”ΟΜߥ”“χ––Χα≥ω ΐΉ÷œ÷ΫπΘ§“‘≤Μ±ΜΗζΉΌΒΡΖΫ ΫΫΪΉ Ϋπ¥φ»κΉ‘ΦΚΒΡ ΐΉ÷œ÷Ϋπ’ΥΜßΜρΫχ––œϊΖ―Θ§Φ¥«Ο’©ά’ΥςΘΜΖΗΉοΖ÷Ή”Ο…Τ≠ΜρΤ» Ι“χ––÷¥–– ΐΉ÷œ÷ΫπΒΡΧαΩν–≠“ιΘ§Φ¥ΒΝ«‘“χ––ΘΜΖΗΉοΖ÷Ή”άϊ”Ο ΐΉ÷œ÷Ϋπ÷–ΒΡΡδΟϊ–‘ΕχΆΒΥΑ¬©ΥΑ»»ΓΘ

ΓΓΓΓ

ΓΓΓΓΖάΖΕ ΐΉ÷œ÷ΫπΆχ¬γΖΗΉοΒΡ¥κ ©

ΓΓΓΓ

ΓΓΓΓΒΪ «”––©άϊ”Ο ΐΉ÷œ÷ΫπΒΡΆχ¬γΖΗΉο «Ω…“‘‘Ύ ΐΉ÷œ÷ΫπΒΡ÷ΤΉςΙΐ≥Χ÷–±ΜΖάΖΕΒΡΘΚ

ΓΓΓΓE-MintΘ®ΖΔ–– ΐΉ÷œ÷ΫπΒΡ“χ––Θ§ΥϊΩ…“άΨίΩΆΜßΥυ¥φΩνœνœρΩΆΜßΕ“ΜΜΒ»÷ΒΒΡ ΐΉ÷œ÷ΫπΘ§Ά§ ±“≤ΫΪ…ΧΦ“Υυ ’ΒΫΒΡ ΐΉ÷œ÷ΫπΕ“ΜΜΒ»÷ΒΒΡΩνœνΘ©–η‘ΎΥϋΥυΖΔ––ΒΡ ΐΉ÷œ÷Ϋπ…œΉω“ΜΗω¥ΝΦ«ΓΘΩΆΜßΙΚ¬ρ ΐΉ÷œ÷Ϋπ ±Θ§Ά®ΙΐΥϊΒΡΦΤΥψΜζ≤ζ…ζ“ΜΗωΜρΕύΗω64±»ΧΊΘ®ΜρΗϋ≥ΛΘ©ΒΡΥφΜζΕΰΫχ÷Τ ΐΓΘ“χ––¥ρΩΣΩΆΜßΦ”ΟήΒΡ–≈ΖβΘ§Φλ≤ι≤ΔΦ«¬Φ’β–© ΐΘ§≤ΔΕ‘’β–©ΕΰΫχ÷Τ ΐΫχ–– ΐΉ÷Μ·«©Ή÷Κσ‘ΌΖΔΥΆΗχΩΆΜßΘ§Ψ≠Ιΐ«©Ή÷ΒΡΟΩΗωΕΰΫχ÷Τ ΐ±μ ΨΡ≥“ΜΩνΕνΒΡ ΐΉ÷œ÷ΫπΓΘΩΆΜßΩ…”Ο’β–© ΐΉ÷œ÷Ϋπœρ»Έ“Μ…ΧΦ“ΙΚΈοΓΘ…ΧΦ“Α― ΐΉ÷œ÷ΫπΖΔΥΆΗχ“χ––Θ§“χ––ΚΥΕ‘ΤδΥ≥–ρΚ≈Θ§»γΙϊΥ≥–ρΚ≈’ΐ»ΖΘ§…ΧΦ“‘ρΒΟΒΫΩνœνΓΘ’β―υΒΡ ΐΉ÷œ÷Ϋπ¥ΝΦ«ΫΪ±Μ¥φ¥ΔΈΣΓΑ“―”ΟΓ±ΓΘ’β―υΘ§‘Ύ≤ζ…ζ ΐΉ÷œ÷Ϋπ ±Θ§Ω…“‘ΖάΖΕ ΐΉ÷œ÷Ϋπ±ΜΗ¥÷ΤΓΘ

ΓΓΓΓ ΐΉ÷œ÷Ϋπ «”…E-MintΒΡΟΊΟή‘Ω«©Ή÷ΒΡΓΘΫ” ’’Ώ Ι”ΟE-MintΒΡΙΪ‘Ωά¥ΫβΟή ΐΉ÷œ÷ΫπΓΘΆ®Ιΐ’β÷÷ΖΫ ΫΘ§Ω…œρΫ” ’’Ώ±Θ÷Λ ΐΉ÷œ÷Ϋπ «”…ΟΊΟή‘ΩΒΡ”Β”–’ΏΘ§Φ¥Ψ≠ Ύ»®ΒΡE-Mint«© πΒΡΓΘΈΣΝΥ ΙΫ” ’’ΏΜώΒΟE-MintΒΡΙΪ‘ΩΘ§E-MintΒΡX.509÷Λ ι”Π±ΜΗΫΦ”‘Ύ ΐΉ÷œ÷Ϋπ÷–Θ§Μρ’ΏE-MintΒΡΙΪ‘Ω”Π±ΜΙΪ≤Φ“‘Ζά»ΈΚΈ–Έ ΫΒΡΤέ’©ΓΘ

ΓΓΓΓ ΐΉ÷œ÷Ϋπ¥ΪΥΆΒΡΑ≤»Ϊ–‘Ω…Ά®ΙΐΦ”Οήά¥ Βœ÷Θ§ΤδΆξ’ϊ–‘Ω…Ά®ΙΐΦΤΥψ≤Δ«Ε»κ“ΜΗωΦ”ΟήΒΡœϊœΔ’Σ“Σά¥Φ”“‘±ΘΜΛΓΘΆ®Ιΐ’β÷÷ΖΫ ΫΡήΙΜ±Θ÷Λ ΐΉ÷œ÷Ϋπ‘Ύ¥ΪΥΆΤΎΦδ≤Μ±Μ¥έΗΡΓΘΈΣΝΥΩ…ΩΩΒΊ¥ΪΥΆ ΐΨίΘ§ΕΥΓΣΕΥ–≠“ι”Π‘ –μΕ‘ΕΣ ßΒΡ ΐΨίΑϋΫχ––Μ÷Η¥ΓΘΜ÷Η¥“‘ΚσΘ§÷’ΕΥΫαΒψ”ΠΗΟΡήΙΜ÷Ί–¬¥ΪΥΆ ΐΨίΑϋΘ§Εχ«“”ΠΗΟ±ήΟβΫ” ’’Ώ ’ΒΫΝΫ¥ΈΓΘTCP/IP–≠“ι÷–”–“Μ–©Ω…ΩΩ–‘ΖΫΟφΒΡΩΦ¬«ΓΘ

ΓΓΓΓΈΣΝΥΖά÷Ι ΐΉ÷œ÷ΫπΈΡΦΰΕΣ ßΜρ±ΜΒΝΘ§”ΟΜßΚΆ“χ––±Ί–κ”–“ΜΗωΑ≤»ΪΒΡΖΫΖ®ά¥¥φ¥Δ ΐΉ÷œ÷ΫπΓΘ»γΙϊΥυ”–ΒΡ“ΒΈώΕΦ «‘ΎœΏΫχ––ΒΡΘ§‘ρΒ±±ΜΒΝΒΡœ÷Ϋπ‘Ύ Ι”Ο ±Θ§Ω…Ϋχ––ΗζΉΌ≤ΔΨήΨχ÷ßΗΕΓΘΫβΨω’β“ΜΈ ΧβΒΡΝμ“Μ÷÷ΖΫΖ® «”ΟΜß≥÷”–¥φΉ≈ ΐΉ÷œ÷ΫπΒΡSmartΩ®ΓΘ

ΓΓΓΓΈΣΖάΖΕΆ§“Μ± ΐΉ÷œ÷Ϋπ±ΜΗ¥÷ΤΜρΕύ¥Έ Ι”ΟΘ§”ΟΜßΒΡ…μΖί Ε±π‘ΎΫΜ“Ή ±”Π”κ Ύ»®“χ––Ά§ ±‘ΎΝΣΜζœΒΆ≥÷–≥ωœ÷ΓΘ‘ΎΝΣΜζΒΡ«εΥψœΒΆ≥÷–Θ§”Ο”Ύ÷ßΗΕΒΡ ΐΉ÷œ÷ΫπΜα±ΜΝΔΦ¥¥ΪΥΆΒΫΖΔ––’βΗω ΐΉ÷œ÷ΫπΒΡE-MintΘ§»ΜΚσΕ‘’’Φ«¬Φ‘ΎΑΗΒΡ“― Ι”ΟΙΐΒΡ ΐΉ÷œ÷ΫπΘ§»ΖΕ®’β–©œ÷Ϋπ «Ζώ”––ßΓΘΆ―ΜζœΒΆ≥÷–Ζά÷Ι÷ΊΗ¥Μ®Ζ― ΐΉ÷œ÷ΫπΒΡΉν÷Ί“ΣΒΡΖΫΖ® «ΙΪ‘ΩΟή¬κΦΦ θΓΘ÷ς“Σ”–ΝΫ÷÷ΘΚ‘Ύ ΐΉ÷œ÷Ϋπ÷–«Ε»κ”ΟΜßΒΡ…μΖί–≈œΔΘ§±Ί“Σ ±Ω…“‘ΕΝ»ΓΓΘΕχ…μΖί–≈œΔΒΡ«Ε»κΖΫΖ® «Ζ÷Ην―Γ‘ώΦΦ θΘ§Φ¥”ΟΜß≤ζ…ζpΗωΟήΖβΒΡΜ豓ȧΖΔΥΆΗχ“χ––Θ§“χ––¥ρΩΣΤδ÷–ΒΡp-1Ηω≤ΔΦλ≤ιΤδ”––ß–‘Θ§»γΙϊ”––ßΘ§“χ––‘ρΈΣ Θ”ύΒΡ“ΜΗωΈ¥¥ρΩΣΒΡΟήΖβΒΡ ΐΉ÷œ÷Ϋπ«©Ή÷Θ®Φ¥ΟΛ«©Ή÷Θ©Θ§”ΟΜß‘ρ”Ο’βΗω«©ΙΐΉ÷ΒΡ ΐΉ÷œ÷Ϋπ»ΞΙΚΈοΓΘ’β―υ“χ––≤ΜΜα÷ΣΒά”ΟΜßΫΪ«°”Ο”ΎΚΈ¥ΠΘ§…ΧΦ““≤≤ΜΜα÷ΣΒά”ΟΜßΒΡΟΊΟή–≈œΔΓΘ‘Ύ ΐΉ÷œ÷ΫπœΒΆ≥÷–Θ§”ΟΜß≤ζ…ζ“ΜΗωΟή‘ΩΕ‘Θ§ ΙΟή‘ΩΕ‘ΚΆΤδ…μΖί–≈œΔœύΝΣœΒΓΘ‘Ύ÷ßΗΕ–≠“ι÷–Θ§”ΟΜßΫΪΤδΙΪ‘ΩΉςΈΣ ΐΉ÷œ÷ΫπΒΡ“Μ≤ΩΖ÷ΫΜΗχ…ΧΦ“Θ§»ΜΚσ”ΟΝψ÷Σ Ε÷ΛΟςΖΫΖ®œρ…ΧΦ“÷ΛΟςΥϊ”Β”–”κΙΪ‘ΩœύΕ‘”ΠΒΡΟΊΟή‘ΩΓΘ»γΙϊ”ΟΜßΕ‘…ΧΦ“ΒΡΝΫ¥Έ―·Έ ”Π¥πΝΫ¥ΈΘ§Ρ«Ο¥ΥϊΒΡΟΊΟή‘ΩΫΪ±Μ–Ι¬ΕΘ§…ΧΦ“ΫΪΒΟΒΫ÷ΊΗ¥Μ®Ζ―Ά§“Μ ΐΉ÷œ÷Ϋπ’ΏΒΡ…μΖίΓΘΨΏΧεΒΡΟή¬κΫβΨωΖΫΑΗΨΆ «Schnorr–≠“ιΓΘ

ΓΓΓΓΒΫœ÷‘ΎΈΣ÷ΙΘ§»‘”––μΕύάϊ”Ο ΐΉ÷œ÷ΫπΒΡΑ≤»Ϊ–‘Έ ΧβΫχ––ΒΡΆχ¬γΖΗΉοΡ―“‘ΖάΖΕΘ§ΧΊ±π « ΐΉ÷œ÷Ϋπ»γΙϊΆ§ ±¬ζΉψΝΥΡδΟϊ–‘ΚΆ≤ΜΩ…ΉΖΉΌ–‘Θ§Έ ΧβΜαΗϋΆΜ≥ωΓΘ“ΣΫβΨω’β―υΒΡΈ ΧβΘ§Ω…“‘‘Ύ“ΜΕ®≥ΧΕ»…œΈΰ…ϋΤδ÷–“Μ–©–‘÷ Θ§άΐ»γ¬ζΉψΡδΟϊ–‘ΒΡΆ§ ±Θ§ΨΏ”–“ΜΕ®≥ΧΕ»ΒΡ…œΒΡΩ…ΉΖΉΌ–‘Θ§Φ¥“ΜΖΫΟφ»‘»ΜΕ‘ΚœΖ®ΒΡ”ΟΜßΒΡ“ΰΥΫΦ”“‘±ΘΜΛΘ§ ΙΒΟ“χ––ΓΔ…ΧΦ“ΜρΤδΥϊ»ΈΚΈ»ΥΕΦΈόΖ®ΩζΥ≈”ΟΜßΒΡ“ΰΥΫΘ§Νμ“ΜΖΫΟφΘ§‘ΎΡ≥÷÷ΧθΦΰœ¬Θ®»γΖ®‘ΚΟϋΝνΘ©Θ§“χ––ΫΪ”ΟΜßΒΡΧαΩνΦ«¬ΦΜρ¥φΩνΦ«¬ΦΧαΫΜΗχΈ·Ά–»ΥΘ§Έ·Ά–»ΥΗυΨίΉ‘ΦΚΒΡΟή‘ΩΫβΟήΧαΫΜΒΡ–≈œΔΘ§¥”ΕχΫΪ”ΟΜßΒΡΧαΩν–≈œΔΚΆ¥φΩν–≈œΔΝΣœΒΤπά¥Θ§“‘ Βœ÷Ε‘÷ßΗΕΒΡΗζΉΌΓΘΒΪœ÷‘Ύ’β–©ΖΫΖ®ΕΦ≤Μ «ΚήΆξ…ΤΘ§”––© «’ΐ‘Ύ―–ΨΩΒΡΩΤ―–ΩΈΧβΓΘ

ΓΓΓΓ

≤ΈΩΦΈΡœΉΘΚ

ΓΓΓΓ1.―ν≤®.Άχ¬γΑ≤»Ϊάμ¬έ”κ”Π”Ο[M].±±Ψ©ΘΚΒγΉ”ΙΛ“Β≥ωΑφ…γΘ§2002

ΓΓΓΓ2.Bruce Schneier. Applied Cryptography protocols ,algorithms, and source code in C[M].±±Ψ©ΘΚΜζ–ΒΙΛ“Β≥ωΑφ…γΘ§2002

|